Güvenlik araştırmacıları, dünya çapında yaklaşık 5 milyon mobil cihaza zaten virüs bulaşmış büyük çapta sürekli büyüyen bir kötü amaçlı yazılım kampanyası keşfettiler.

Dublaj RottenSys , bir ‘Sistem Wi-Fi hizmeti’ uygulaması gibi örtülü zararlı Onur, Huawei, Xiaomi, Oppo, Vivo, Samsung ve tarafından üretilen yepyeni akıllı telefonlar milyonlarca önceden yüklenmiş geldi tedarik zinciri boyunca yere Gionee-ekledi.

Tüm bu etkilenen cihazlar, Hangzhou merkezli bir cep telefonu dağıtıcısı olan Tian Pai’den gönderildi ancak araştırmacılar, şirketin bu kampanyaya doğrudan katılımının olup olmadığından emin değil.

Bu kampanyayı ortaya çıkaran Check Point Mobil Güvenlik Ekibi’ne göre , RottenSys güvenli bir Wi-Fi hizmeti sunmayan gelişmiş bir kötü amaçlı yazılımdır, ancak kötü amaçlı aktivitelerini etkinleştirmek için hemen hemen tüm hassas Android izinlerini alır.

“Bulgularımıza göre, RottenSys kötü amaçlı yazılım Eylül 2016’da yayılmaya başladı. 12 Mart 2018’e kadar, 4.965.460 cihaz RottenSys tarafından enfekte edildi” dedi.

Algılanmaktan kaçınmak için, sahte Sistem Wi-Fi hizmeti uygulaması başlangıçta kötü niyetli bir bileşen olmadan gelir ve hemen herhangi bir kötü amaçlı etkinlik başlatmaz.

Bunun yerine, RottenSys gerçek zararlı kod içeren gerekli bileşenlerin listesini almak için kendi komut ve kontrol sunucuları ile iletişim kurmak için tasarlanmıştır.

RottenSys daha sonra, kullanıcı etkileşimi gerektirmeyen DOWNLOAD_WITHOUT_NOTIFICATION” iznini kullanarak, her birini buna göre indirir ve kurar.

Şu anda, büyük kötü amaçlı yazılım kampanyası, reklam ekranının bileşenini, sahte ana sayfalar veya sahte reklam gelirleri oluşturmak için tam ekran reklamlar olarak cihazın ana ekranındaki reklamları agresif bir şekilde görüntüleyen tüm virüslü cihazlara iter.

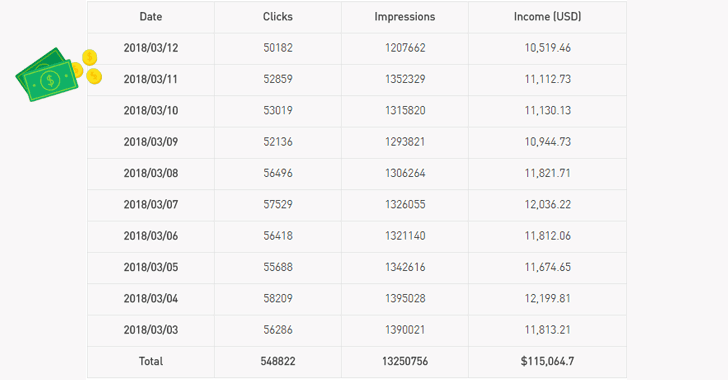

Araştırmacılar, “RottenSys son derece agresif bir reklam ağı. Yalnızca son 10 günde, agresif reklamların 13.250,756 katını (reklam endüstrisinde gösterimler olarak adlandırıldı) ve 548,822’si reklam tıklamalarına dönüştürüldüğünü” belirtti.

CheckPoint araştırmacılarına göre, kötü amaçlı yazılımlar yazarlarına son 10 günde sadece 115.000 dolardan fazla para kazandırdı, ancak saldırganlar “sadece davetsiz reklamları göstermekten çok daha zararlı bir şey.”

RottenSys, C & C sunucusundan yeni bileşenleri indirmek ve kurmak için tasarlandığından, saldırganlar kolayca silahlandırabilir veya milyonlarca enfekte cihaz üzerinde tam kontrol sağlayabilir.

Soruşturma ayrıca, RottenSys saldırganlarının bu virüslü aygıtları milyonlarca kütleyi büyük bir botnet ağına dönüştürmeye başladığına dair bazı kanıtlar da ortaya koydu.

Bazı virüslü aygıtların, ek uygulamaların ve UI otomasyonunun sessizce yüklenmesi de dahil olmak üzere, saldırganlara daha kapsamlı yetenekler kazandıran yeni bir RottenSys bileşeni yüklemesi bulundu.

Araştırmacılar, “İlginç bir şekilde, botnet’in kontrol mekanizmasının bir kısmı Lua betiklerinde uygulanmaktadır. Müdahalesiz, saldırganlar mevcut kötü amaçlı yazılım dağıtım kanallarını yeniden kullanabilir ve yakında milyonlarca cihaz üzerinde kontrolü ele geçirebilirler.”

Bu, CheckPoint araştırmacılarının tedarik zinciri saldırısından etkilenen birinci sınıf markalar bulduğu ilk dönem değil .

Geçtiğimiz yıl, Samsung, LG, Xiaomi, Asus, Nexus, Oppo ve Lenovo’ya ait akıllı telefonların kullanıcılarına casusluk yapmak üzere tasarlanmış iki adet önceden yüklenmiş kötü amaçlı yazılım (Loki Trojan ve SLocker mobil fidye yazılımı) bulaşmış bulunuyor.

Android Kötü Amaçlı Yazılımları Nasıl Algılayabilir ve Kaldırabilirsiniz?

Cihazınızın bu kötü amaçlı yazılımdan etkilenip etkilenmediğini kontrol etmek için Android sistem ayarları → Uygulama Yöneticisi’ne gidin ve ardından aşağıdaki olası kötü amaçlı paket adlarına bakın:

com.android.yellowcalendarz (每日 黄 历)

com.changmi.launcher (畅 米 桌面)

com.android.services.securewifi (系统 WIFI 服务)

com.system.service.zdsgt

Yukarıdaki uygulamalardan herhangi biri yüklü uygulamaların listesinde yer alıyorsa, onu derhal kaldırın arkadaşlar.