Güvenlik araştırmacıları, İnternet’in yönlendiricilerinin, kullanıcıların hassas bilgilerini, giriş bilgilerini ve iki faktörlü kimlik doğrulaması için gizli kodu çalan Android bankacılığının kötü amaçlı yazılımlarını dağıtmak için kaçırdıkları devam eden bir kötü amaçlı yazılım kampanyası hakkında uyarıda bulundu. Kurtarıcıları , Roaming Mantis adındaki Android kötü amaçlı yazılımları yüklemeye zorlamak için , bilgisayar korsanları, savunmasız ve kötü şekilde güvenli yönlendiricilerde DNS ayarlarını ele geçiriyorlar.

DNS ele geçirme saldırısı , bilgisayar korsanlarının trafiği engellemesine, web sayfalarındaki dolandırıcılıklı reklamları enjekte etmesine ve kullanıcıları kimlik bilgileri, banka hesabı ayrıntıları ve daha fazlası gibi hassas bilgilerini paylaşmaları için kandırmak üzere tasarlanmış kimlik avı sayfalarına yönlendirmelerini sağlar.

Yönlendiricilerin DNS’lerini kötü amaçlı amaçla ele geçirmek yeni değildir. Önceden, yaygın DNSChanger ve Switcher (saldırganlar tarafından kontrol edilen kötü amaçlı web sitelerine trafiği yeniden yönlendirmek için kablosuz yönlendiricilerin DNS ayarlarını değiştirerek çalışan kötü amaçlı yazılım) hakkında bildirdik.

Kaspersky Lab’deki güvenlik araştırmacıları tarafından keşfedilen yeni kötü amaçlı yazılım kampanyası , bu yıl Şubat ayından bu yana başta Güney Kore, Çin Bangladeş ve Japonya olmak üzere Asya ülkelerindeki kullanıcıları hedefliyor.

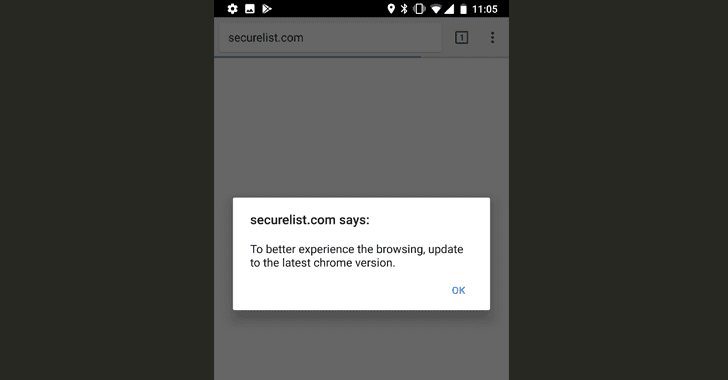

Değiştirildikten sonra, bilgisayar korsanları tarafından ayarlanan haydut DNS ayarları, kurbanları ziyaret etmeye çalıştıkları sahte web sitelerinin sahte sürümlerine yönlendirir ve bir pop-up uyarı mesajı görüntüler. Buna göre, “Taramayı daha iyi deneyimlemek için en son krom sürümüne güncelleyin.”

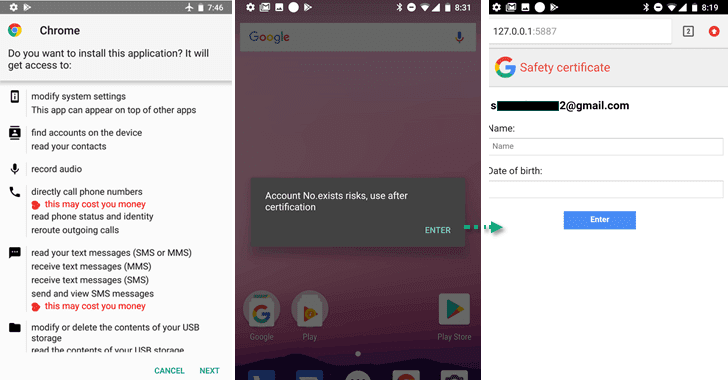

Daha sonra Android için Chrome tarayıcı uygulaması olarak maskelenen Roaming Mantis kötü amaçlı yazılım uygulamasını indirir, bu da cihazın hesap bilgilerini toplamak, SMS / MMS’yi yönetmek ve arama yapmak, ses kaydetmek, harici depolamayı kontrol etmek, paketleri kontrol etmek, dosya sistemleriyle çalışmak, pencereler ve benzeri kaplama.

“Yönlendirme, Android Trojan-Banker’ı içeren facebook.apk ve chrome.apk adlı Truva atı uygulamaların kurulumuna yol açtı.”

Yüklüyse, kötü amaçlı uygulama hemen tüm diğer pencerelerin üzerine bindirerek sahte bir uyarı mesajı (bozuk İngilizce olarak) gösterir, “Hesap No.exists riskler, sertifikasyondan sonra kullanır.”

Gezici Mantis daha sonra cihazda yerel bir web sunucusunu başlatır ve Google web sitesinin sahte bir sürümünü açmak için web tarayıcısını başlatır ve kullanıcıların isimlerini ve doğum tarihlerini doldurmalarını ister.

Kullanıcıları bu bilgileri Google’a teslim ettiğine inandırmak için sahte sayfa, ekran görüntülerinde gösterildiği gibi, virüs bulaşmış Android cihazında yapılandırılmış olan kullanıcıların Gmail e-posta kimliğini görüntüler.

Araştırmacılar,

“Kullanıcı adlarını ve doğum tarihini girdikten sonra, tarayıcı http://127.0.0.1:${random_port}/submit adresindeki boş bir sayfaya yönlendirilir” dedi. “Tıpkı dağıtım sayfası gibi, kötü amaçlı yazılım dört yerel bölgeyi destekliyor: Korece, Geleneksel Çince, Japonca ve İngilizce.”

Roaming Mantis kötü amaçlı yazılım uygulaması aygıtta SMS okuma ve yazma izni aldığından, saldırganların kurbanların hesapları için iki faktörlü kimlik doğrulama için gizli doğrulama kodunu çalmalarına izin veriyor.

Kötü amaçlı yazılım kodunun analizi yapılırken, Araştırmacılar, popüler Güney Koreli mobil bankacılık ve oyun uygulamalarının yanı sıra, virüslü aygıtın köklenip köpürmediğini tespit etmeye çalışan bir işlevi de buldular.

“Saldırganlar için bu, bir cihazın gelişmiş bir Android kullanıcısına ait olduğunu (cihazla uğraşmayı durdurmak için bir sinyal) veya alternatif olarak tüm sisteme erişim sağlamak için kök erişiminden yararlanma şansına sahip olduğunu gösterebilir” dedi.

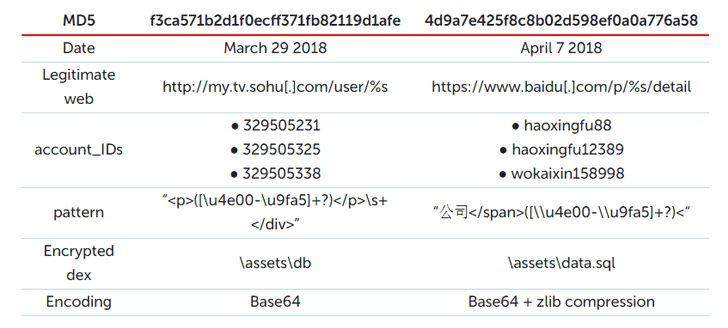

Bu kötü amaçlı yazılım hakkında ilginç olan şey, önde gelen Çin sosyal medya web sitelerinden (my.tv.sohu.com) birini komut ve kontrol sunucusu olarak kullanması ve saldırgan kontrollü kullanıcı profillerini güncelleyerek virüslü aygıtlara komut göndermesidir.

Kaspersky’nin Telemetri verilerine göre, Roaming Mantis kötü amaçlı yazılımları 6,000’den fazla kez tespit edildi, ancak raporlar yalnızca 150 farklı kullanıcıdan geliyordu.

Yönlendiricinizin ürün yazılımının en son sürümünü çalıştırdığından ve güçlü bir parola ile korunduğundan emin olmanız önerilir.

Yönlendiricinin uzaktan yönetim özelliğini de devre dışı bırakmalı ve güvenilir bir DNS sunucusunu işletim sistemi ağ ayarlarına sabitlemelisiniz.