Drupal web sitelerinizi bir kez daha güncellemenin zamanı geldiği için bir ay içinde ikinci kez , Drupal uzak saldırganlar çerez hırsızlığı, keylogging, dolandırıcılık ve kimlik hırsızlığı gibi gelişmiş saldırıları koparmak için izin verebilir bir diğer kritik güvenlik açığına karşı savunmasız bulunmuştur.

Drupal güvenlik ekibi tarafından keşfedilen açık kaynaklı içerik yönetimi çerçevesi, site yöneticilerinin ve kullanıcıların etkileşimli içerik oluşturmasına yardımcı olmak için Drupal çekirdeğinde önceden entegre edilen bir üçüncü taraf eklenti CKEditor’da bulunan siteler arası komut dosyası oluşturma (XSS) güvenlik açığına karşı savunmasızdır.

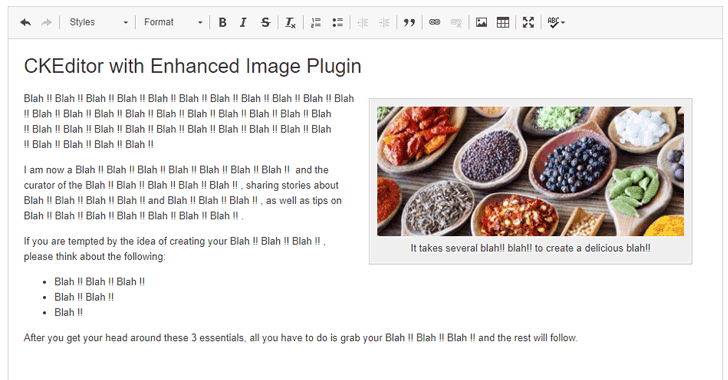

CKEditor, birçok web sitesi tarafından kullanılan ve bazı popüler web projelerine önceden yüklenmiş olan popüler bir JavaScript tabanlı WYSIWYG zengin metin editörüdür. CKEditor tarafından yayınlanan bir güvenlik danışmanına göre , XSS güvenlik açığı CKEditor 4.5.11 ve sonraki sürümleri için Geliştirilmiş Görüntü eklentisinde ” img ” etiketinin yanlış doğrulanmasından kaynaklanmaktadır .

Bu, saldırganın kurbanın tarayıcısında rasgele HTML ve JavaScript kodu çalıştırmasına ve hassas bilgilere erişim kazanmasına izin verebilir.

Geliştirilmiş Görüntü eklentisi CKEditor 4.3’te tanıtıldı ve bir editör kullanarak içeriğe görüntülerin yerleştirilmesinin gelişmiş bir yolunu destekliyor.

Drupal güvenlik ekibi , “Bu güvenlik açığı , Drupal güvenlik ekibinin de kullandığı image2 eklentisini kullanırken, XSS’nin CKEditor içinde yürütülmesinin mümkün olmasından kaynaklanıyordu “

CKEditor, Drupal sürüm 8.5.2 ve Drupal 8.4.7’nin yayınlanmasıyla birlikte Drupal güvenlik ekibi tarafından CMS’ye eklenmiş olan CKEditor sürüm 4.9.2 sürümü ile birlikte bu güvenlik açığını daralttı.

Drupal 7.x’teki CKEditor eklentisi CDN sunucularından yüklenecek şekilde yapılandırıldığından, bu hatadan etkilenmez. Ancak, CKEditor eklentisini manuel olarak kurduysanız, eklentinizi resmi web sitesinden en son sürüme indirmeniz ve güncellemeniz önerilir.

Drupal geçenlerde dublajlı başka kritik açığı, yamalı Drupalgeddon2 8. 6’dan Drupal tüm sürümlerini etkileyen, doğrulanmamış uzaktaki bir saldırganın varsayılan veya kullanıcının ayrıcalıklarıyla ortak Drupal kurulumları zararlı kod çalıştırmasına olanak sağlayan bir uzaktan kod yürütme hata, ancak İnsanların sistemlerini ve web sitelerini zamanında yatırma tembelliğinden dolayı, Drupalgeddon2 savunmasızlığı,cryptocurrency madencileri , arka kapılar ve diğer kötü amaçlı yazılımları dağıtın .

Bu nedenle, herhangi bir siber saldırının mağdur olmasını önlemek için kullanıcıların güvenlik danışmanlarını ciddiye almaları ve sistemlerini ve yazılımlarını güncel tutmaları şiddetle tavsiye edilir.