Faks makinenizin numarasına sahip kişilerin yapabileceği maksimum şey nedir?

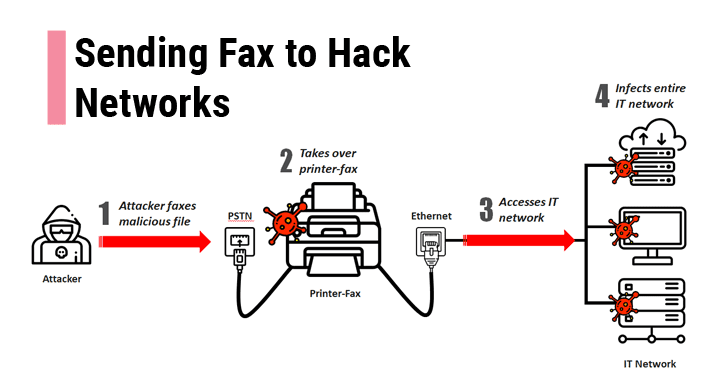

İster inanın ister inanmayın, ancak faks numaranız bir bilgisayar korsanı için yazıcı üzerinde tam kontrol elde etmek ve muhtemelen ona bağlı olan şebekenin geri kalanına sızmak için yeterlidir.

Check Point araştırmacıları, dünya çapında on milyonlarca faks makinesinde kullanılan iletişim protokollerinde keşfettikleri iki kritik uzaktan kod yürütme (RCE) güvenlik açığını ayrıntılarıyla ortaya koydu.

Bugünlerde Faks’ı kimin kullandığını düşünüyorsun!

Eh, Faks geçmişte bir şey değil. Dünya genelinde 300 milyondan fazla faks numarası ve 45 milyona ulaşan faks makinesi ile Fax, çeşitli ticari kuruluşlar, düzenleyiciler, avukatlar, bankacılar ve emlak firmaları arasında hala popüler.

Çoğu faks makinesi bugün bir WiFi ağına ve PSTN telefon hattına bağlı hepsi bir arada yazıcılara entegre edildiğinden, uzak bir saldırgan bildirilen güvenlik açıklarından yararlanmak ve bir işletmenin denetimini ele geçirmek için özel hazırlanmış bir görüntü dosyasını faks yoluyla gönderebilir.

Tüm saldırganın bu açıklardan yararlanabilmesi için gereken bir faks numarasıdır. Bu, bir şirket web sitesine göz atarak veya doğrudan talep ederek kolayca bulunabilen bir faks numarasıdır.

Faxploit Attack – Tanıtım Videosu

[youtube https://www.youtube.com/watch?v=1VDZTjngNqs&w=560&h=315]

Olarak adlandırılan Faxploit , saldırı uzaktan kod yürütülmesine neden DHT işaretlerini (CVE-2018-5924), ayrıştırılırken COM belirteçleri (CVE-2018-5925) ve diğer bir yığın tabanlı bir sorun ayrıştırma gerçekleşirken iki geçici bellek taşması açıkları-on tetikler içerir.

Saldırıyı göstermek Check Point Malware Research Team Lead Yaniv Balmas (Zararlı Yazılım Araştırma Ekibi) Yaniv Balmas ve güvenlik araştırmacısı Eyal Itkin Pro All-in-One faks yazıcılar-HP Officejet Pro 6830 hepsi-bir-arada yazıcı ve OfficeJet Pro 8720. popüler HP Officejet kullanılan Kurşun kontrol olarak gösterilen Yukarıdaki videoda, araştırmacılar telefon hattı üzerinden kötü amaçlı yük yüklü bir görüntü dosyası gönderir ve faks makinesi aldığı anda, görüntü kodu çözülür ve faks yazıcının belleğine yüklenir.

Onların durumunda, araştırmacılar, Shadow Brokers grubu tarafından sızdırılan ve geçen yıl WannaCry fidye yazılımı dünya çapındaki ağının arkasında yer alan NSA tarafından geliştirilen EternalBlue ve Double Pulsar exploitlerini kullanarak bağlı makineyi devraldı ve kötü amaçlı kodu ağ üzerinden yaydılar.

Araştırmacı, bugün yayınlanan ayrıntılı bir blog gönderisinde , “Telefon hattından başka hiçbir şey kullanmadan, yazıcı üzerinde tam kontrol sahibi olabilecek bir faks gönderebildik ve daha sonra yükümüzü bilgisayar ağındaki yazıcının erişebileceği şekilde yaydık” dedi.

“Bu güvenlik riskine toplumun özel dikkat gösterilmesi gerektiğine inanıyoruz, modern ağ mimarilerinin ağ yazıcıları ve faks makinelerine nasıl davrandığını değiştiriyoruz.”

Check Point araştırmacılarına göre, saldırganlar fidye yazılımı, cryptocurrency madencileri veya gözetleme araçları da dahil olmak üzere, görüntü dosyalarını ilgi alanlarına ve amaçlarına bağlı olarak kodlayabilirler.

Check Point araştırmacıları, bulgularını Hewlett Packard’a açık bir şekilde ifşa etti; bu da, hepsi bir arada yazıcılarındaki kusurları hızlı bir şekilde düzeltti ve yanıt olarak firmware yamalarını dağıttı. HP’nin destek sayfasında bir yama bulunmaktadır.

Ancak, araştırmacılar aynı zayıflıkların, diğer üreticiler tarafından satılan faks tabanlı hepsi bir arada yazıcıların çoğunu ve faks-posta hizmetleri, bağımsız faks makineleri ve daha fazlası gibi diğer faks uygulamalarını da etkileyebileceğini düşünüyor.