Geçtiğimiz ay , CIA Vault 7 sızıntılarında açığa çıkarılan, daha önce açıklanan bir güvenlik açığını kullanarak 200.000’den fazla MikroTik yönlendiriciyi ele geçiren yaygın bir kripto madenciliği kötü amaçlı yazılım kampanyası olduğunu bildirdik .

Qihoo 360 Netlab’daki Çinli güvenlik araştırmacıları, 370,000 potansiyel olarak savunmasız MikroTik yönlendiriciden, Temmuz 4’ten bu yana saldırganların hedeflenen ağ trafiğine etkin bir şekilde kulak misafiri vermelerine izin vererek, Socks4 proxy’sini kötü niyetli bir şekilde kullanabilmeleri için 7,500’den fazla cihazın güvenliği ihlal edildiğini keşfettiler. Bu güvenlik açığı, Chimay Red adlı CIA Vault 7 korsan aracının kullandığı MikroTik yönlendiricilerindeki Winbox Any Directory Dosyası Oku (CVE-2018-14847) ‘dir.

Başka bir MikroTik’in Webfig uzaktan kod yürütme güvenlik açığı ile birlikte; Winbox ve Webfig, TCP / 8291, TCP / 80 ve TCP / 8080 gibi ilgili iletişim portlarına sahip RouterOS yönetim bileşenleridir. Winbox, Windows kullanıcıları için yönlendiriciden bazı DLL dosyalarını indiren ve bunları bir sistem üzerinde çalıştıran yönlendiricileri kolayca yapılandırmak üzere tasarlanmıştır.

Araştırmacılara göre, satıcı zaten güvenlik güncellemelerini devre dışı bırakmak için güvenlik güncellemelerini gerçekleştirdikten sonra bile, 370.000’den fazla 1.2 milyon MikroTik yönlendirici hala CVE-2018-14847 istismarına karşı savunmasız durumda.

Netlab araştırmacıları, CVE-2018-14847 güvenlik açığından yararlanan ve CoinHive madencilik kodu enjeksiyonu dahil olmak üzere çeşitli kötü amaçlı aktiviteleri gerçekleştirmek için, Rocks’ta Rocks4 proxy’sini sessizce etkinleştirmek ve kurbanlar üzerinde casusluk yapmak için kötü amaçlı yazılımlar tespit ettiler.

CoinHive Madenciliği Kodu Enjeksiyonu – Mikrotik RouterOS HTTP proxy’sini etkinleştirdikten sonra, saldırganlar tüm HTTP proxy isteklerini, bir web sayfası kodu Coinhive’dan alan bir yerel HTTP 403 hata sayfasına yönlendirir.

Araştırmacılar, “Bunu yaparak, saldırgan, kullanıcıların cihazlarındaki tüm proxy trafiği için web madenciliği gerçekleştirmeyi umuyor.”

“Saldırgan için ne hayal kırıklığı yaratıyor olsa da, madencilik kodu bu şekilde çalışmaz, çünkü web madenciliği için gerekli olan tüm parahive.com adresleri de dahil olmak üzere tüm dış web kaynakları saldırganların kendileri tarafından ayarlanan proxy ACL’leri tarafından engellenir.”

Kötü Amaçlı Sock4 Proxy’nin Etkinleştirilmesi – Socks4 portunun veya TCP / 4153’ün kurbanlar cihazında sessizce etkinleştirilmesi, bir saldırganın en son IP adresini periyodik olarak saldırganın URL’sine raporlayarak yeniden başlatıldıktan sonra bile (IP değişikliği) cihazın kontrolünü ele geçirmesini sağlar.

Araştırmacılara göre, şu anda toplam 239,000 IP adresinin Socks4 proxy’sinin kötü niyetli bir şekilde etkinleştirildiği doğrulandı ve sonuçta saldırganların bu Compromised Socks4 proxy’sini kullanarak daha fazla MikroTik RouterOS cihazını taramasına izin verdi.

Kurbanları Dinleyenler – MikroTik RouterOS cihazları, kullanıcıların yönlendiricideki paketleri yakalamalarına ve belirtilen Stream sunucusuna iletmelerine izin verdiğinden, saldırganlar, trafiği yönlendirilmiş yönlendiricilerin trafiğini onlar tarafından kontrol edilen IP adreslerine yönlendiriyor.

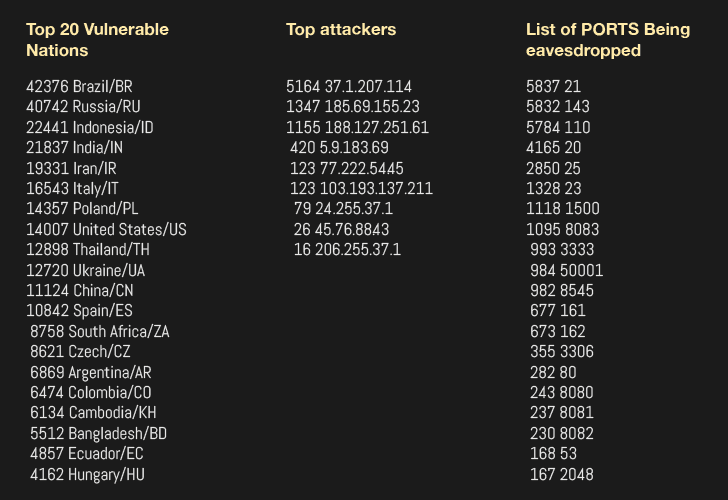

Araştırmacılar, “Şu anda, toplam 7,5k MikroTik RouterOS cihaz IP’si saldırgan tarafından tehlikeye atıldı ve TZSP trafiği bazı toplama IP adreslerine yönlendiriliyor.”

“Ayrıca 161 ve 162 SNMP portu da listede üst sıralarda olduğunu fark ettik. Bu bazı soruları hak ediyor, saldırganın düzenli olarak kullanması gereken ağ yönetim protokolüne neden dikkat ediyor? Bazı özel kullanıcıların ağını izlemeye ve yakalamaya çalışıyorlar mı? SNMP topluluk dizeleri? “

Kurbanlar Rusya, İran, Brezilya, Hindistan, Ukrayna, Bangladeş, Endonezya, Ekvador, ABD, Arjantin, Kolombiya, Polonya, Kenya, Irak ve bazı Avrupa ve Asya ülkelerine yayılmış ve en çok etkilenen ülkeler olmuştur.

Netlab, güvenlik nedenleriyle mağdurların IP adreslerini kamuya açıklamamıştır, ancak etkilenen ülkelerdeki ilgili güvenlik kurumlarının, enfekte IP adreslerinin tam listesi için şirketle iletişime geçebileceğini ifade etmiştir.

Kendinizi korumanın en iyi yolu PATCH. MikroTik RouterOS kullanıcılarının cihazlarını güncellemeleri ve HTTP proxy’si, Socks4 proxy’si ile ağ trafiği yakalama işlevinin kötü amaçlı olarak kullanılıp kullanılmadığını kontrol etmeleri şiddetle tavsiye edilir.