Çeşitli kötü amaçlı yazılım örneklerinin derinlemesine analizini yaparken, Cyberbit’teki güvenlik araştırmacıları, saldırganların saptamasını önlemek için en az üç farklı karmaşık kötü amaçlı yazılım tarafından kullanılmakta olan Early Bird adlı yeni bir kod enjeksiyon tekniği buldular .

Adından da anlaşılacağı gibi, Early Bird, saldırganların ana iş parçacığı başlamadan önce kötü amaçlı kodları meşru bir işleme sokmasına izin veren ve böylece çoğu anti-malware ürünü tarafından kullanılan Windows hook motorları tarafından algılanmasını önleyen “basit ama güçlü” bir tekniktir.

Araştırmacılar, “ Erken Bird kod enjeksiyon tekniği”, birçok güvenlik ürününün kancalarını yerleştirmeden önce, kötü amaçlı kodu, iş parçacığı başlatma işleminin çok erken bir aşamasında yükler — ki bu da kötü amaçlı yazılımın tespit edilmeden kötü niyetli eylemlerini gerçekleştirmesini sağlar.

Teknik, kolay algılanan API çağrılarına dayanmayan, kötü amaçlı yazılımların kodları anti-kötü amaçlı yazılım araçlarının algılayamayacağı şekilde işlemlere eklemesine izin veren AtomBombing kod enjeksiyon tekniğiyle benzerdir .

Erken Bird Code Enjeksiyonu Nasıl Çalışır?

[youtube https://www.youtube.com/watch?v=_sI76NLPMjI&w=560&h=315]

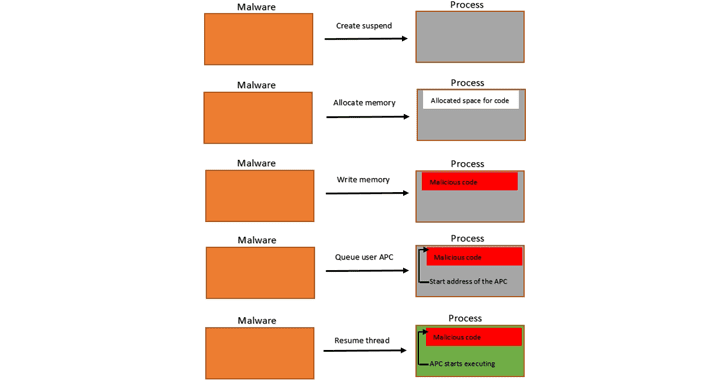

Erken Kuş kodu enjeksiyon yöntemi, uygulamaların belirli bir iş parçacığı bağlamında zaman uyumsuz olarak kod yürütmesine izin veren Windows yerleşik APC (Eş Zamanlı Yordam Çağrısı) işlevine dayanır.

Bir saldırganın kötü amaçlı kodları, kötü amaçlı yazılım önleme programı taramaya başlamadan önce daha önce yürütülecek şekilde meşru bir sürece nasıl enjekte edebileceğine dair kısa bir açıklama.

Meşru bir Windows işleminin askıya alınmış bir işlemini oluşturun (ör. Svchost.exe)

Bu işlemde (svchost.exe) belleği ayırın ve kötü amaçlı kodu ayrılmış bellek bölgesine yazın, Bu işlemin ana iş parçacığına eşzamanlı olmayan bir yordam çağrısı (APC) kuyruğu (svchost.exe), APC, yalnızca bir uyarılabilir durumda olduğunda bir işlemi yürütebileceğinden, ana iş parçacığı yeniden başlar başlamaz çekirdeği kötü amaçlı kod çalıştırmaya zorlamak için NtTestAlert işlevini çağırın.

Araştırmacılara göre, vahşi hayvanlarda Early Bird kod enjeksiyonunu kullanarak en az üç söz konusu zararlı yazılım bulundu.

İranlı bir hack grubu tarafından geliştirilen “TurnedUp” arka kapı (APT33)

“Carberp” bankacılığının kötü amaçlı bir türevi “DorkBot” kötü amaçlı yazılım

Başlangıçta , Eylül 2017’de FireEye tarafından keşfedilen TurnedUp, hedef sistemden verileri genişletebilen, ters kabuk oluşturan, ekran görüntülerini ve sistem bilgilerini toplayan bir arka kapıdır.

2012’ye geri dönen DorBot , sosyal medya, anlık mesajlaşma uygulamaları veya virüslü çıkarılabilir medya bağlantıları aracılığıyla dağıtılan botnet kötü amaçlı yazılımdır ve bankacılık hizmetleri de dahil olmak üzere çevrimiçi hizmetler için kullanıcıların kimlik bilgilerini çalmak üzere kullanılır, dağıtılmış hizmet reddine (DDoS) katılır saldırılar, spam gönder ve kurbanların bilgisayarlarına diğer kötü amaçlı yazılımları ilet.