Geçtiğimiz yıl, popüler sistem temizleme yazılımı CCleaner , tüm zamanların büyük bir tedarik zinciri kötü amaçlı yazılım saldırısına uğradı , bu arada bilgisayar korsanları şirketin sunucularını bir aydan fazla bir süre için tehlikeye attı ve yazılımın orijinal versiyonunu kötü niyetli olanla değiştirdi.

Kötü amaçlı yazılım saldırısı, geçen yıl Ağustos ve Eylül ayları arasında CCleaner uygulamasını indiren veya güncelleyen 2.3 milyondan fazla kullanıcıya, yazılımın arka planlı sürümü ile resmi web sitesinden yayıldı.

Şimdi, bilgisayar korsanlarının, şirketin CCleaner inşasının yerine, ilk kez arka kapı versiyonunun yerini almasından hemen önce, şirketin ağına sızmayı başardıkları ortaya çıkıyor. Salı günü San Francisco’daki RSA güvenlik konferansında Avast İcra VP ve CTO Ondrej Vlcek ortaya çıktı.

CCleaner Tedarik Zinciri Saldırısının 6 Aylık Zaman Çizelgesi

Vlcek , geçen yılki olayın şirket için en kötü kâbus olduğu ortaya çıkan kısa bir zaman çizelgesini paylaştı ve bilinmeyen korsanların CCleaner’ı nasıl ve ne zaman tanıttığını ve şirketin Temmuz 2017’de Avast tarafından satın alındığı Piriform’ı nasıl ve ne zaman ihlal ettiğini anlattı.

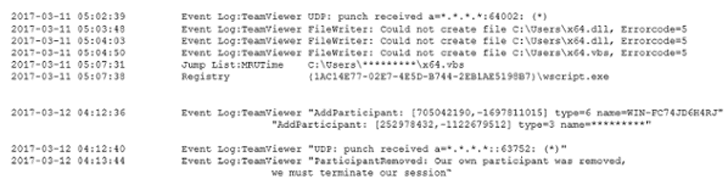

11 Mart 2017 ( 5 AM yerel saat) —Attackers, uzaktan TeamViewer destek yazılımı kullanarak Piriform ağına bağlı CCleaner geliştiricilerinden birinin katılımsız bir iş istasyonuna erişti.

Şirket, saldırganların geliştiricinin önceki veri ihlallerinden elde ettiği kimlik bilgilerini TeamViewer hesabına erişmek için tekrar kullandığını ve üçüncü denemede VBScript kullanarak kötü amaçlı yazılım yüklemeyi başardığını düşünüyor.

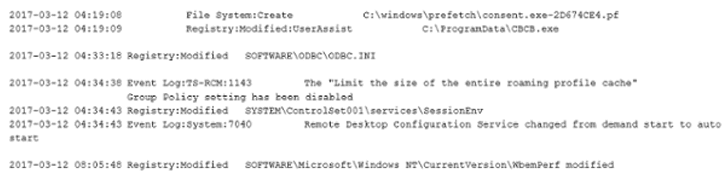

12 Mart 2017 ( 4:00 yerel saat) – İlk makineyi kullanırken, saldırganlar aynı ağa bağlı ikinci gözetimsiz bilgisayara girdi ve Windows RDP (Uzak Masaüstü Hizmeti) protokolü aracılığıyla bir arka kapı açtı.

RDP erişimini kullanarak, saldırganlar bir ikili ve kötü amaçlı bir yük attı — ikinci aşamada kötü amaçlı yazılım (eski sürüm) daha sonra 40 CCleaner kullanıcısına (hedef bilgisayarın kayıt defterine) dağıtıldı.

14 Mart 2017 —Attackers, ilk bilgisayarı ikinci aşama kötü amaçlı yazılımın eski sürümüyle de etkiledi.

4 Nisan 2017 —Attackers, saldırganların daha fazla zararlı modülleri indirmelerine veya veri çalmalarına izin veren kötü niyetli bir arka kapı olan ShadowPad’ın özelleştirilmiş bir sürümünü derledi ve şirketin CCleaner saldırısının üçüncü aşaması olduğuna inandığı bu yük.

12 Nisan 2017 – Birkaç gün sonra, saldırganlar Piriform ağındaki (mscoree.dll kitaplığı olarak) dört bilgisayardaki 3. aşama yükünü ve bir yapı sunucusunu (.NET çalışma zamanı kitaplığı olarak) yüklediler.

Nisan ve Temmuz ayları arasında – Bu süre zarfında, saldırganlar CCleaner’ın kötü niyetli versiyonunu hazırladılar ve dahili ağdaki diğer bilgisayarlara kimlik bilgilerini çalmak için zaten ihlal edilmiş sistemlere bir keylogger yükleyerek ve RDP yoluyla yönetici ayrıcalıklarıyla giriş yaparak sızmaya çalıştılar.

18 Temmuz 2018 -Güvenlik şirketi Avast, CCleaner’ın arkasındaki İngiltere merkezli yazılım geliştirme şirketi Piriform’ı 2 milyardan fazla indirme ile satın aldı.

2 Ağustos 2018—Attackers, CCleaner yazılımının orijinal versiyonunu, milyonlarca kullanıcıya dağıtılan CCleaner’ın arka kapılı versiyonu ile resmi web sitesinden aldı.

13 Eylül 2017 – Cisco Talos’taki araştırmalar , şirketin resmi web sitesi üzerinden bir aydan fazla bir süre boyunca dağıtılan ve Avast’ı hemen haberdar eden yazılımın kötü amaçlı sürümünü tespit etti .

CCleaner’ın kötü amaçlı sürümü, virüslü bilgisayarlardan veri çalmak ve saldırgan tarafından kontrol edilen bir komut ve kontrol sunucusuna geri göndermek için tasarlanmış çok aşamalı bir kötü amaçlı yazılım yüküne sahipti.

Avast, FBI’ın yardımıyla, saldırganların komuta kontrol sunucusunu olayla ilgili olarak bildirildikten sonra üç gün içinde kapatmış olsa da, kötü niyetli CCleaner yazılımı zaten 2,27 milyon kullanıcı tarafından indirilmişti.

Ayrıca, saldırganların , Google, Microsoft, Cisco, Intel, Samsung, Sony, HTC, Linksys, D-Link gibi büyük uluslararası teknoloji şirketleri tarafından işletilen 40 seçilmiş bilgisayara ikinci aşamada bir yük yükü yükleyebildikleri görülmüştür. Akamai ve VMware.

Ancak, ShadowPad ile üçüncü aşamalı yükün bu hedeflerden herhangi birine dağıtılması durumunda şirketin kanıtları yoktur.

“İncelememiz, ShadowPad’in daha önce Güney Kore’de ve saldırganların bir bilgisayara girip para transferini gözlemlediği Rusya’da kullanıldığını ortaya koydu.” Avast dedi.

“Rus saldırısında kullanılan en eski kötü amaçlı program, 2014 yılında inşa edilmişti, bu da onun arkasında yatan grup yıllardır casusluk yapıyor olabilirdi.”

Piriform ağından ShadowPad uygulamasına ilişkin analizlerine dayanarak Avast, kötü amaçlı saldırganların arkasındaki kötü niyetli saldırganların uzun süredir aktif olduğuna ve kurumlara ve kurumlara bu kadar kapsamlı bir şekilde casusluk ettiğine inanmaktadır.