Bu yılın başlarında Tor Browser için sıfır günlük bir istismar sunmak için 1 milyon dolar teklif eden kötü şöhretli satıcısı olan Zerodium, bugün kimliğinizi ziyaret ettiğiniz sitelerde kimliğinizi ortaya çıkarabilecek gizli bir tarama yazılımında kritik bir sıfır günlük kusur ortaya çıkardı.

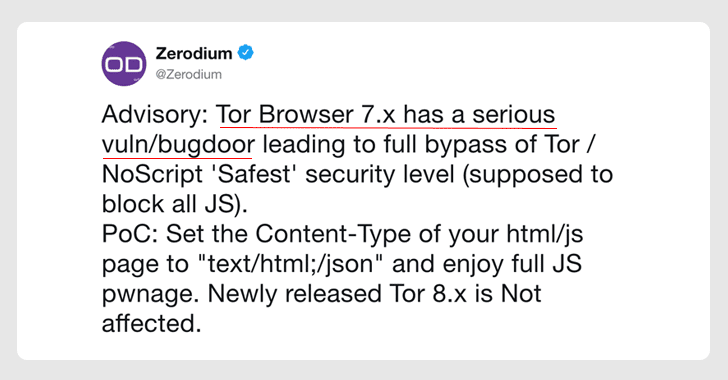

Bir Tweet’te, Zerodium, sıfır yazılımla çalışan ve Chrome yazılımında bulunan ve Mozilla Firefox’un Tor yazılımında bulunan eklentisi olan bir güvenlik açığını paylaştı .

NoScript, varsayılan olarak tüm web sayfalarında zararlı JavaScript, Java, Flash ve diğer tehlikeli olabilecek içeriği engelleyen ücretsiz bir tarayıcı uzantısıdır; ancak kullanıcılar güvendikleri siteleri beyaz listeye ekleyebilirler.

Zerodium’a göre, “Güvenli” güvenlik seviyesi etkinleştirilmiş olan – 5.0.0 – 5.1.8.6 – NoScript “Classic” sürümleri – Tor Browser 7.5.6’da yer alan içerik türü üstbilgisini değiştirerek herhangi bir JavaScript dosyasını çalıştırmak için atlanabilir. JSON formatı.

Başka bir deyişle, bir web sitesi mağdurların Tor tarayıcılarında gerçek IP adreslerini etkin bir şekilde tanımlamak için kötü niyetli JavaScript yürütmek için bu güvenlik açığından yararlanabilir.

Firefox’un yeni sürümü için tasarlanan NoScript eklentisi (“Quantum”) farklı bir API formatına dayandığından, Tor tarayıcısının en yeni sürümünün, yani Tor 8.0’ın bu hataya karşı savunmasız olduğu belirtilmelidir.

Bu nedenle, Tor 7.x kullanıcılarının tarayıcılarını en son Tor 8.0 sürümüne güncellemeleri şiddetle tavsiye edilir.

NoScript ayrıca sıfır gün kusurunu NoScript “Classic” sürüm 5.1.8.7 sürümü ile düzeltmiştir.